临床科室数据治理利用方案

随着医疗技术的不断进步,医学数据的收集、存储与分析变得日益重要。有效的医学数据治理不仅能够帮助医疗机构提高运营效率,还能为临床决策提供有力支持。本文将详细阐述一套医学数据治理利用方案,并对其进行评价。

一、医学数据治理方案概述

本方案旨在通过构建一个集数据存储、分析与应用于一体的医学数据治理体系,实现医学数据的最大化利用。具体步骤如下:

1. 数据库建设与管理

首先,我们选择MySQL作为数据库管理系统,利用WAMPServer(Windows+Apache+MySQL+PHP)进行本地化部署,实现数据的稳定存储和高效访问。MySQL的强大功能和稳定性,能够满足医学数据的高精度和高可靠性要求。同时,WAMPServer的便捷安装与配置,使得局域网内的设备都能轻松访问数据库,便于数据的共享与传输。

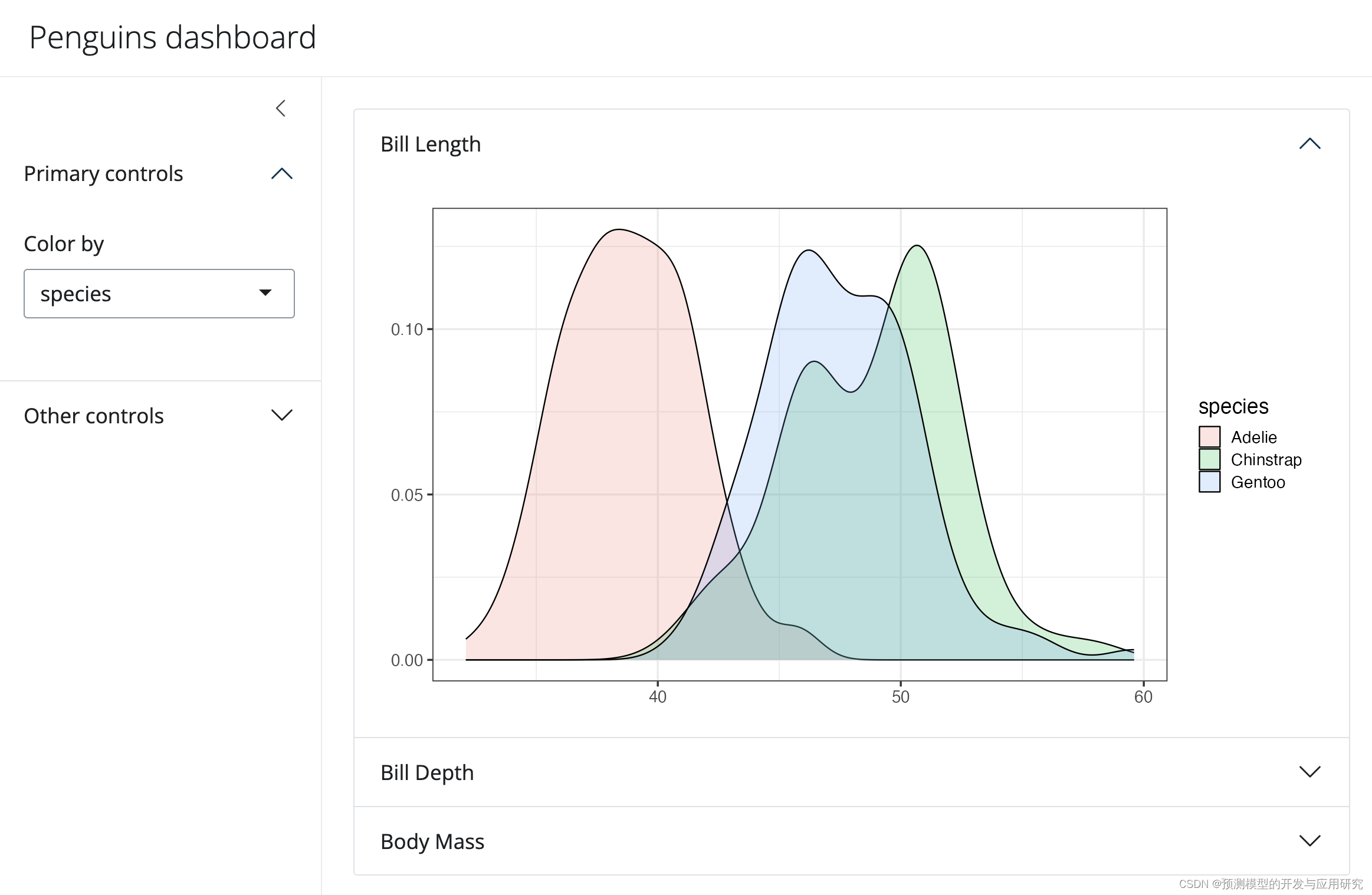

在数据库建设完成后,预期这些数据是持续增长的,可以将制作一个直观的数据库dashboard,用于展示数据的整体情况、访问量、更新频率等关键指标。这不仅可以方便管理员对数据库的运行状态进行实时监控,还能为数据分析师提供直观的数据概览,为后续的数据分析工作打下基础。

2. 数据分析与挖掘

数据分析是医学数据治理的核心环节。可以将从三个方面入手,对医学数据进行深入挖掘:

(1)描述性分析:通过对数据的统计描述,了解数据的分布情况、集中趋势和离散程度等,为后续的深入分析提供基础。这部分通过观察关键性指标的变化,可以提出一些待深入分析的问题。

(2)独立危险因素分析:运用统计方法,识别与疾病发生、发展相关的独立危险因素,为疾病的预防和治疗提供科学依据。

(3)构建临床预测模型:基于大数据分析技术,构建临床预测模型,用于预测疾病的发病风险、治疗效果等,为临床决策提供有力支持。

3. 数据应用与展示

为了使医学数据更好地服务于临床决策,我们将制作数据的dashboard或临床预测模型APP。Dashboard可以实时展示数据的动态变化,帮助医生快速了解患者的病情和治疗效果;而临床预测模型APP则可以将数据分析结果转化为直观的可视化图表,方便医生在移动设备上随时查看和分析,从而辅助医生做出更准确的诊断和治疗方案。

二、方案评价

本医学数据治理利用方案具有以下优点:

首先,方案充分利用了现代信息技术手段,实现了医学数据的集中存储、高效访问和深入分析,有效提高了数据的利用效率和价值。

其次,方案注重数据的实际应用,通过制作dashboard和临床预测模型APP,将数据分析结果直接转化为临床决策的辅助工具,为医生提供了更加便捷、准确的数据支持。

综上所述,本医学数据治理利用方案具有较强的实用性和可操作性,能够为医疗机构提供有效的数据支持,推动临床决策的科学化和精准化。在实施过程中,我们需要不断优化和完善方案,以应对不断变化的医疗数据治理需求。